Table of Contents

¿Cómo evitar posibles ataques a la infraestructura tecnológica de la empresa? La cultura de la prevención, siempre será clave.

El 91% de los ataques comienza con un email (phishing). Este tipo de mensajes se especializan en llamar la atención del destinatario de manera contundente.

Por ejemplo, imagine que recibe un correo electrónico, donde su banco le pide corroborar un cargo exorbitante que no reconoce.

Para esto, es necesario que entre a un enlace donde debes ingresar tus datos, que en un sentido, serán aclaratorios.

Como todo parece convincente y oficial, ingresa, pero en realidad esa información es recibida por un ciberdelincuente que usa sus datos para suplantar su identidad y hacer fraude e incluso, acceder a la red de su empresa.

Esto es lo que se conoce como phishing, y puede suceder a cualquiera persona, incluidos los empleados de una compañía, los cuales se convierten en presa fácil.

¿Cómo evitar posibles ataques a la empresa?

Una primera forma es usando tecnología de ciberseguridad confiable.

La plataforma de aprendizaje Kaspersky Security Awareness identifica los tipos de email que funcionan mejor como “anzuelo”, usando un simulador.

El cual refleja las tendencias actuales de ingeniería social y los escenarios más comunes de la ciberdelincuencia.

Así, las empresas pueden verificar si su personal logra distinguir un correo electrónico falso de uno real, sin poner en riesgo los datos de la empresa.

El sistema de capacitación de Kaspersky, permite a un administrador elegir un conjunto de plantillas para email que imitan escenarios comunes de phishing.

De la misma forma, crea una plantilla personalizada; que luego envía al grupo de empleados sin aviso previo, y realiza un seguimiento de los resultados.

Tendencias de la prueba

Se ha demostrado que el correo electrónico de phishing con el asunto “Intento de entrega fallido”, enviado -supuestamente- por el “Servicio de entrega de correo», concentra el mayor porcentaje de clics, un 18.5%.

Esto quiere decir que los empleados tienden a caer en este engaño, con mayor frecuencia.

Luego, le siguen los emails con los asuntos “No se entregaron los correos electrónicos debido a servidores de correo sobrecargados”, enviado por el “Equipo de asistencia de Google”.

Y, “Encuesta en línea a empleados”, enviado por el “departamento de Recursos Humanos” (RRHH), ambos con una conversión de clics del 18%.

Para completar el Top 5 de este tipo de correos, se destacan los enviados con los asuntos “Nuevo código de vestimenta en toda la empresa” de parte de “RRHH”, con una conversión de clics del 17.5%.

Y “Atención a todos los empleados: nuevo plan de evacuación del edificio”, de parte del “Departamento de seguridad”, con una tasa de clics del 16%.

Es claro que un email con un asunto que apela a un inconveniente o a una urgencia, resulta ser más atractivo para las personas.

Así como el remitente, pues en los casos anteriores se trata de agentes en teoría confiables como RRHH o Google, esto engancha la atención.

Los resultados

Sin duda, el simulador de phishing confirma la relevancia de capacitar a todos los empleados en temas de seguridad cibernética, para lograr distinguir los engaños e intentos de fraude.

Por este motivo, es fundamental que los departamentos de Sistemas recuerden constantemente las alertas básicas para diferenciar un correo o mensaje de phishing.

Los errores ortográficos, el uso de “Asuntos” urgentes, direcciones irregulares de los remitentes y enlaces sospechosos, son motivo de alerta.

No olvidemos que los ciberdelincuentes cambian de métodos constantemente, por lo que educar, hacer pruebas y situar a los empleados en un contexto simulado puede ayudar mucho.

La preparación es fundamental para estar atentos al enfrentar una amenaza de este tipo y evitar violaciones de datos y comprometer la seguridad de una empresa.

Finalmente, es importante que todas las empresas cuenten con estrategias de seguridad proactivas, que tomen en cuenta el factor humano.

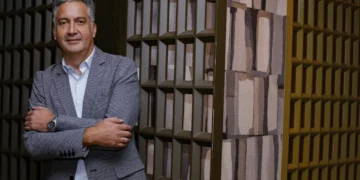

Una colaboración de Daniela Álvarez De Lugo, gerente general para el Norte de Latinoamérica en Kaspersky.